Anúncios

Você já teve a sensação de que alguém está vigiando seu celular? Essa desconfiança pode ser mais do que paranoia, e a tecnologia pode ajudar a desvendar esse mistério.

A privacidade digital se tornou uma das maiores preocupações da sociedade moderna. Com smartphones cada vez mais integrados ao nosso cotidiano, proteger informações pessoais deixou de ser opcional e passou a ser essencial.

Milhões de pessoas ao redor do mundo enfrentam diariamente ameaças invisíveis que comprometem dados bancários, conversas privadas e localização em tempo real.

Anúncios

Aplicativos espiões, softwares maliciosos e técnicas avançadas de rastreamento estão mais sofisticados do que nunca.

Criminosos digitais desenvolvem constantemente novas formas de invadir dispositivos móveis, transformando seu celular em uma ferramenta de vigilância sem que você perceba.

Anúncios

A boa notícia é que a mesma tecnologia que possibilita essas invasões também oferece soluções eficazes para combatê-las.

🔍 Como saber se seu celular está sendo rastreado

Identificar sinais de rastreamento não é tarefa simples para usuários comuns. Os desenvolvedores de spywares aprimoram constantemente suas técnicas para operar de forma invisível, consumindo poucos recursos e deixando rastros quase imperceptíveis. Porém, alguns indicadores podem revelar atividades suspeitas em seu dispositivo.

O comportamento anormal da bateria representa um dos primeiros sinais de alerta. Quando aplicativos maliciosos funcionam em segundo plano, monitorando conversas, capturando telas ou transmitindo dados, o consumo energético aumenta significativamente. Se sua bateria está descarregando muito mais rápido que o normal, sem mudanças nos seus hábitos de uso, pode haver algo errado.

Outro indicativo importante é o superaquecimento inexplicável do aparelho. Processos de vigilância constantes exigem processamento contínuo, gerando calor excessivo mesmo quando o celular está supostamente inativo. Observe se o dispositivo esquenta durante períodos de pouco uso ou quando está apenas em modo de espera.

Ruídos estranhos durante chamadas telefônicas também merecem atenção. Ecos, interferências ou cliques podem sinalizar que a ligação está sendo interceptada. Embora problemas de conexão possam causar sintomas semelhantes, a recorrência desses ruídos justifica uma investigação mais profunda.

Consumo de dados acima do normal

Aplicativos de rastreamento precisam transmitir informações coletadas para servidores externos. Esse processo consome dados móveis ou Wi-Fi, gerando tráfego que pode ser detectado. Monitore regularmente seu consumo de internet através das configurações do sistema operacional.

Se determinados aplicativos estão utilizando quantidade desproporcional de dados sem justificativa aparente, isso levanta suspeitas. Verifique quais programas têm permissão para acessar a internet em segundo plano e revogue autorizações desnecessárias.

📱 Aplicativos que detectam rastreamento e protegem sua privacidade

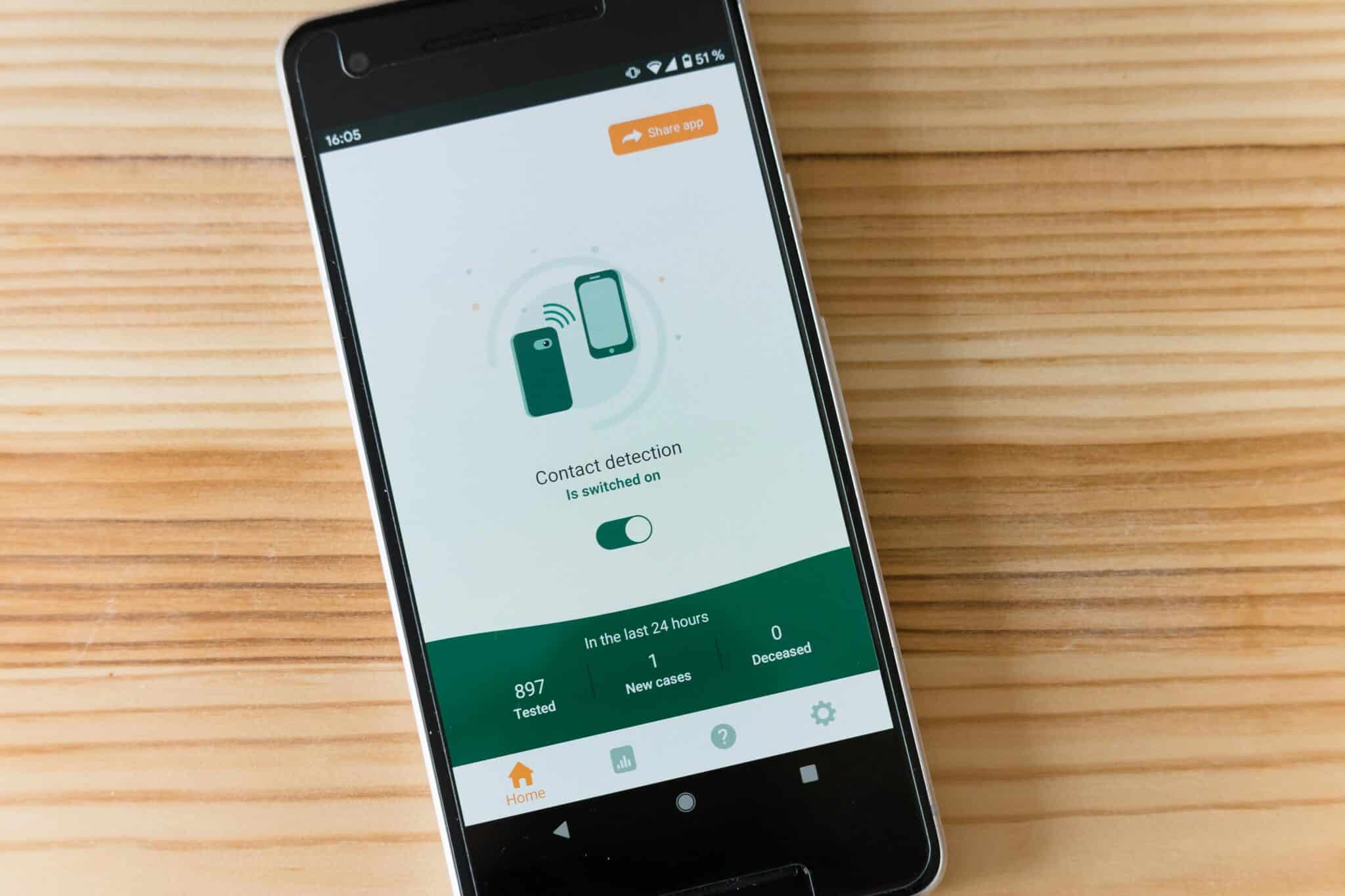

A tecnologia de proteção evoluiu para acompanhar as ameaças digitais. Desenvolvedores criaram aplicativos especializados em identificar atividades suspeitas, analisar permissões de apps instalados e detectar softwares maliciosos ocultos no sistema.

Essas ferramentas realizam varreduras profundas no dispositivo, examinando processos ativos, conexões de rede e comportamentos anormais. Muitas oferecem monitoramento em tempo real, alertando imediatamente quando detectam tentativas de acesso não autorizado ou transmissão suspeita de dados.

O Incognito, por exemplo, é uma solução robusta que combina detecção de spyware com recursos avançados de proteção. O aplicativo identifica programas potencialmente perigosos, analisa permissões excessivas e verifica se há dispositivos desconhecidos conectados à mesma rede Wi-Fi.

Além de detectar ameaças existentes, ferramentas como essa oferecem proteção preventiva. Recursos incluem verificação de segurança de redes Wi-Fi públicas, análise de links suspeitos e monitoramento de aplicativos com comportamento invasivo.

Funcionalidades essenciais de apps de proteção

Ao escolher um aplicativo para proteger sua privacidade, considere recursos fundamentais que garantem eficácia na detecção e prevenção de rastreamento:

- Varredura de malware e spyware: identificação de softwares maliciosos ocultos no sistema

- Análise de permissões: verificação de quais apps têm acesso excessivo a recursos sensíveis

- Monitoramento de rede: detecção de conexões suspeitas e dispositivos não autorizados

- Verificação de microfone e câmera: alertas quando esses componentes são acessados sem consentimento

- Histórico de atividades: registro detalhado de tentativas de acesso e comportamentos anormais

- Proteção em tempo real: bloqueio imediato de ameaças detectadas

🛡️ Medidas adicionais para garantir sua segurança digital

Utilizar aplicativos de proteção é fundamental, mas representa apenas uma camada de defesa. A segurança digital efetiva exige abordagem multifacetada, combinando tecnologia com boas práticas e conscientização sobre riscos.

Mantenha sempre o sistema operacional atualizado. Fabricantes lançam patches de segurança regularmente para corrigir vulnerabilidades descobertas. Adiar atualizações significa manter portas abertas para explorações conhecidas por criminosos digitais.

Revise periodicamente as permissões concedidas a aplicativos instalados. Muitos programas solicitam acessos desnecessários durante a instalação, e usuários frequentemente concedem sem questionar. Uma lanterna não precisa acessar seus contatos, assim como um jogo não necessita permissão para gravar áudio.

Cuidados com downloads e instalações

Baixe aplicativos exclusivamente de fontes oficiais como Google Play Store ou Apple App Store. Embora não sejam totalmente imunes a apps maliciosos, essas plataformas implementam processos de verificação que reduzem significativamente os riscos.

Evite habilitar a instalação de aplicativos de fontes desconhecidas. Essa configuração, quando ativada, permite instalar programas de qualquer origem, incluindo sites duvidosos e arquivos APK compartilhados por terceiros, aumentando dramaticamente a exposição a malware.

Antes de instalar qualquer aplicativo, pesquise sobre desenvolvedores, leia avaliações de usuários e verifique a reputação. Desconfie de apps com poucas avaliações, comentários negativos relacionados à privacidade ou desenvolvedores sem histórico estabelecido.

🔐 Sinais específicos de aplicativos espiões

Spywares comerciais, frequentemente vendidos como ferramentas de monitoramento parental ou corporativo, podem ser instalados indevidamente por pessoas próximas. Esses programas são particularmente insidiosos por serem projetados especificamente para permanecer ocultos.

Aplicativos desconhecidos com nomes genéricos ou disfarçados como ferramentas de sistema merecem investigação imediata. Examine a lista completa de apps instalados, incluindo aqueles que não aparecem na tela inicial. Muitos spywares se escondem usando ícones invisíveis ou nomes que imitam processos legítimos.

Mensagens de texto estranhas contendo códigos ou caracteres aleatórios podem indicar comandos remotos enviados para softwares de vigilância. Alguns spywares recebem instruções via SMS, deixando rastros nas suas mensagens.

Configurações alteradas sem sua intervenção representam bandeira vermelha significativa. Se notificar mudanças em configurações de segurança, novas permissões concedidas ou alterações em ajustes que você não realizou, investigue imediatamente.

Como remover spyware do celular

Após identificar a presença de software espião, a remoção deve ser sistemática e completa. Inicie executando varredura completa com aplicativo de segurança confiável, permitindo que identifique e isole ameaças.

Desinstale todos os aplicativos suspeitos ou não reconhecidos. Acesse as configurações do dispositivo, navegue até a lista de aplicativos e remova qualquer programa que você não instalou conscientemente ou que apresente comportamento questionável.

Em casos graves, considere realizar reset de fábrica. Essa medida drástica apaga completamente todos os dados e aplicativos, retornando o dispositivo ao estado original. Antes de executar, faça backup de informações importantes em armazenamento seguro.

Após a limpeza, altere todas as senhas de contas importantes, especialmente e-mail, redes sociais e serviços financeiros. Se o dispositivo foi comprometido, credenciais podem ter sido capturadas.

🌐 Protegendo-se em redes Wi-Fi públicas

Redes abertas em cafés, aeroportos e estabelecimentos comerciais representam ambientes de alto risco. Criminosos frequentemente criam pontos de acesso falsos ou interceptam tráfego em redes legítimas, capturando dados transmitidos por dispositivos conectados.

Utilize VPN (Virtual Private Network) sempre que conectar a redes públicas. Essa tecnologia criptografa todo o tráfego de internet, impedindo que terceiros interceptem informações sensíveis como senhas, mensagens ou dados bancários.

Desative compartilhamento automático e descoberta de dispositivos quando estiver em locais públicos. Essas funcionalidades, úteis em ambientes domésticos, expõem seu dispositivo a conexões não autorizadas em redes compartilhadas.

💡 Educação digital: a melhor prevenção

Conhecimento sobre ameaças digitais e técnicas de proteção representa a defesa mais eficaz. Usuários informados tomam decisões mais seguras, reconhecem riscos e reagem adequadamente a situações suspeitas.

Mantenha-se atualizado sobre novas formas de ataques e vulnerabilidades descobertas. Acompanhe fontes confiáveis de notícias sobre segurança digital, participe de comunidades focadas em privacidade e aprenda continuamente sobre proteção de dados.

Eduque familiares e pessoas próximas sobre práticas seguras. Muitas invasões bem-sucedidas exploram usuários menos experientes, que inadvertidamente concedem permissões, clicam em links maliciosos ou instalam aplicativos perigosos.

Criando senhas verdadeiramente seguras

Senhas fracas continuam sendo uma das principais vulnerabilidades exploradas. Crie combinações longas, usando mistura de letras maiúsculas e minúsculas, números e caracteres especiais. Evite informações pessoais óbvias como datas de nascimento ou nomes de familiares.

Utilize gerenciadores de senhas para armazenar credenciais de forma segura e gerar combinações complexas. Essas ferramentas eliminam a necessidade de memorizar dezenas de senhas diferentes, permitindo manter segurança elevada sem comprometer conveniência.

Habilite autenticação de dois fatores sempre que disponível. Essa camada adicional exige segundo método de verificação além da senha, dificultando enormemente acessos não autorizados mesmo se suas credenciais forem comprometidas.

🚨 Quando procurar ajuda profissional

Algumas situações de comprometimento excedem capacidades de resolução individual. Se suspeitar de invasão persistente, monitoramento corporativo não autorizado ou comprometimento de informações extremamente sensíveis, considere assistência especializada.

Profissionais de segurança digital possuem ferramentas avançadas e conhecimento técnico para identificar ameaças sofisticadas que passam despercebidas por soluções convencionais. Podem realizar análise forense completa, rastreando origem de invasões e assegurando eliminação total de ameaças.

Em casos envolvendo stalking digital ou violação criminal de privacidade, documente evidências e considere envolver autoridades competentes. Muitas jurisdições possuem legislação específica contra invasões digitais e monitoramento não consentido.

🔄 Mantendo vigilância contínua

Segurança digital não é conquista única, mas processo contínuo. Ameaças evoluem constantemente, exigindo adaptação e vigilância permanentes para manter proteção efetiva.

Estabeleça rotina regular de verificações de segurança. Execute varreduras semanais com aplicativos de proteção, revise mensalmente permissões de apps instalados e atualize trimestralmente suas senhas principais.

A proteção de sua privacidade digital merece atenção e investimento adequados. Com ferramentas corretas, conhecimento apropriado e práticas conscientes, você mantém controle sobre suas informações pessoais, transformando seu smartphone de potencial vulnerabilidade em ferramenta verdadeiramente segura.

Não espere sinais evidentes de invasão para começar a proteger sua privacidade. A prevenção é sempre mais eficaz e menos custosa que remediar comprometimentos já estabelecidos. Implemente hoje mesmo as medidas de segurança discutidas e garanta tranquilidade digital no mundo cada vez mais conectado.